Информационная безопасность: как защитить персональные данные

Наша жизнь тесно связана с интернетом. Общение, работа, здоровье, шопинг — все это давно перетекло в Сеть, и сложно представить себя не проверяющим телефон ежечасно. Но в радужном мире интернета таится зло в виде мошенников и хакеров, мечтающих заполучить ваши данные.

В Международный день защиты информации разбираемся, как распознать мошенников и защитить свой телефон.

Как взламывают пароли

Большинство пользователей использует одни и те же пароли для разных сервисов. Это на руку мошенникам — взломав один аккаунт, они сразу же получают доступ и к другим.

Хакеры и мошенники часто пользуются методами «атаки словарем» или «грубой силы», перебирая популярные комбинации из букв и символов.

Сервис NordPass указывает, что самым популярным паролем до сих пор остается комбинация «123456». Взлом такого пароля занимает менее секунды. Вторую и третью строчки рейтинга занимают «123456789» и «12345» соответственно.

Как сгенерировать надежный пароль? Специалисты по кибербезопасности рекомендуют использовать индивидуальные пароли для разных сервисов и составлять сложную комбинацию из прописных и строчных букв, символов и чисел. Это усложнит злоумышленникам доступ к конфиденциальной информации.

Некоторые сервисы, например, Google, автоматически предлагают пользователю сгенерировать надежный пароль при регистрации на новом сайте. Но хранить пароли в незащищенном месте так же опасно, как и использовать одинаковые пароли.

Фишинговые сайты

Фишинговые сайты — это сайты, которые используют мошенники для получения данных пользователя. Здесь не нужно заморачиваться и подбирать пароль. Достаточно сделать сайт, похожий на тот, куда пользователь часто заходит. Таким образом, невнимательный человек сам отдает злоумышленникам доступ к аккаунту или банковской карте.

Так, например, мошенники в Узбекистане предпочитают подделывать сайты торговой площадки Olx, платежных систем Payme и Click, сервисов по доставке еды. Притворяясь заинтересованными покупателями, они отправляют ссылку на доставку товара, которая практически идентична оригиналу.

Часто фишинговые письма отправляются пользователю на почту. Вы не раз замечали, как вам приходят сообщения о наследстве умершего дяди в Непале, скидки на оформление дебетовых карт сомнительных банков и т. п. Это тоже фишинг.

Как распознать фишинговые сайты и не попасться в руки мошенников

• У них странный адрес, например, olx.dostavka.com/qwjdprje или go-ogle.com/authentication

• Не вводите свои персональные данные на сомнительных сайтах, которым вы не доверяете

• Включите двухфакторную аутентификацию на всех аккаунтах

• Не ведитесь на сообщения сомнительного содержания: «Вы выиграли миллион», «вам оставили наследство», «вам задали важный вопрос» и т. д.

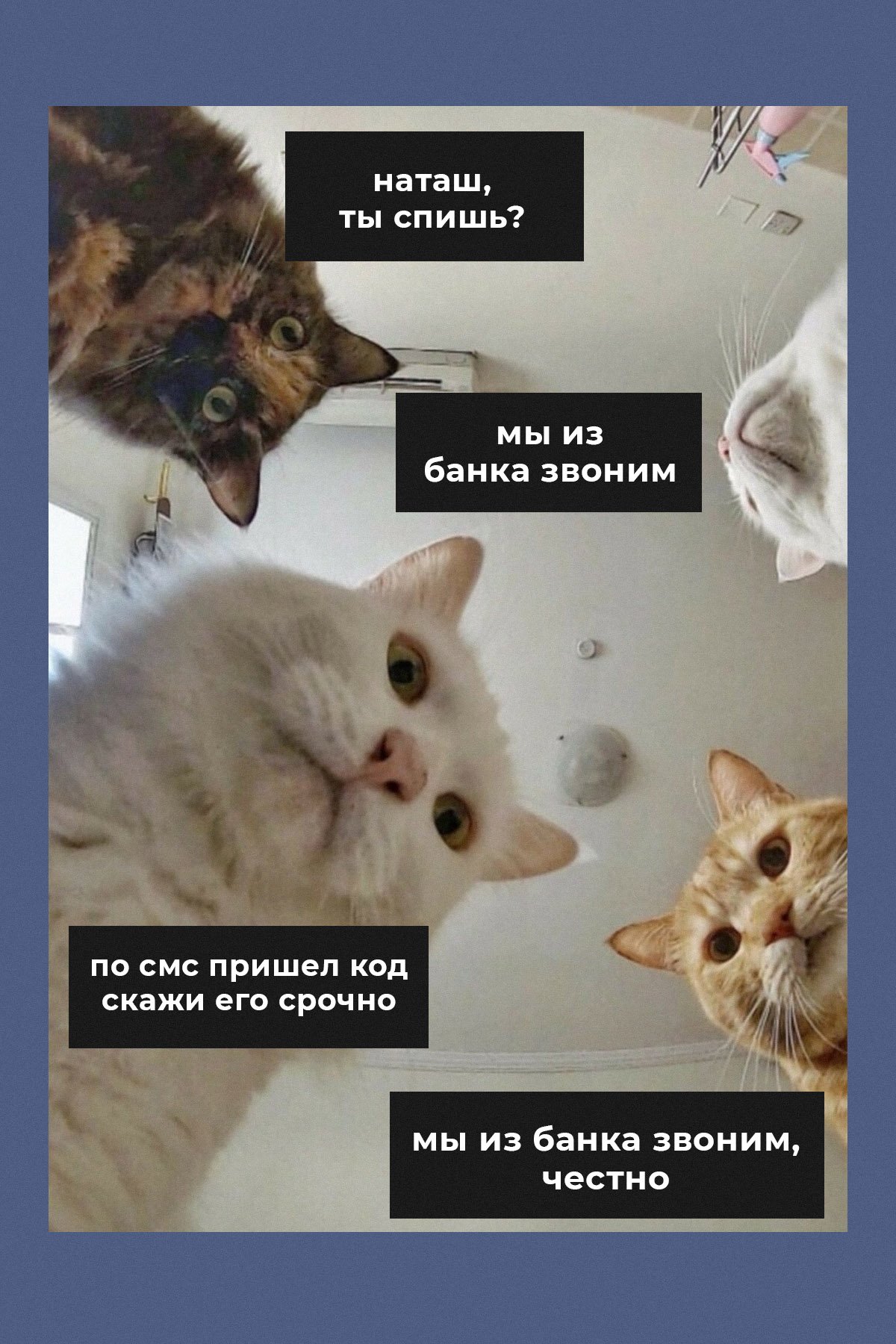

Двухфакторная аутентификация

Двухфакторная аутентификация — это способ защитить аккаунт, который включает в себя две системы проверки. Первая — логин и пароль, вторая — комбинация, которая приходит на номер телефона, или биометрические данные.

Двухфакторку можно и нужно включить в банковских аккаунтах, почте, мессенджерах и социальных сетях. Таким образом мошенники, в принципе, не получат доступ к данным, если только они не украдут телефон или не перехватят сообщение, отправленное на ваш номер.

Программы для слежки

Программы для слежки бывают нескольких видов.

1. Устанавливаются на устройство пользователя. Их не видно в меню файлов и обнаружить можно только в BIOS устройства.

Личный опыт. Несколько лет назад мой знакомый втайне от меня установил такую программу на мой телефон. Признаю, глупо было давать свой телефон другому человеку, но я ему доверяла и не могла и подумать о чем-то плохом. Таким образом он следил за всей активностью, которая происходила на моем телефоне: имел доступ ко всем моим аккаунтам, видел, как и с кем я общаюсь, что пишу или фотографирую.

Мы уже перестали общаться, а он все продолжал наблюдать за моей виртуальной жизнью. Признался только через несколько месяцев и рассказал, как удалить программу.

С тех пор я никому не разрешаю трогать свой телефон и раз в год полностью сбрасываю его до заводских настроек. Осознавать, что кто-то имеет доступ к самому сокровенному, — ужасно и неприятно.

2. Дистанционные программы. Чтобы подвязать телефон, не нужно забирать его у пользователя. Самая известная такая программа — Pegasus, разработанная израильскими программистами. Pegasus не только копирует данные с телефона, но и записывает видео или аудио без уведомления пользователя. Ее любят использовать хакеры и правительственные органы для слежки за независимыми журналистами или оппозицией. Человек может и не подозревать, что за ним следят.

Случай в реальности. Казахстанские активисты Oyan, Qazaqstan! в Telegram-канале сообщили, что Apple предупредили их о вероятности взлома телефонов хакерами, связанными с правительством.

Мобильные корпорации пытаются противодействовать таким программам. Apple уже подали в суд на разработчиков Pegasus и рассылают пользователям сообщения о возможной слежке с советами. Amazon Web Services перестали обслуживать компанию NSO Group, которая и создала вредоносную программу.

Что делать, если за вами следят

• Сбросьте настройки вашего телефона до заводских. Телефон самостоятельно удалит сторонние приложения.

• Смените пароли на всех аккаунтах. Неизвестно, сколько информации успели собрать злоумышленники.

«Черные» базы данных пользователей

«Черные» базы в Узбекистане распространены не так сильно, как в России, но они есть. Это списки пользователей, которые сливаются в интернет и используются мошенниками или некомпетентными маркетологами для рекламы услуг.

Попасть в такую базу данных несложно — хакеры взламывают государственные сайты или сам пользователь оставил номер телефона или почту на сомнительном сайте.

Обеспечивает ли режим «Инкогнито» безопасность?

Спешим вас разочаровать, но не совсем. С одной стороны, вы не оставляете следов для браузера или других пользователей. Но интернет-провайдер, оператор или владелец сайта легко поймет, какие запрещенные странички вы посещали и какие следы там оставили.

Существовать в интернете и не оставлять следы невозможно. Корпорации и государство знают о нашей жизни, возможно, даже больше, чем мы сами. Такова реальность XXI века.

Пользователям остается следить за тем, куда и как записывается важная для них информация.